Начало положено

На 7 декабря 2021 г. Роскомнадзор ограничился лишь отправкой этого письма. Между тем, на сайте регулятора все же есть одно упоминание Tor.

Сайт torproject.org был внесен в базу Роскомнадзора еще четыре года назад, в декабре 2017 г., на основании решения Саратовского районного суда. При этом в базе прямым текстом указано, что ограничение доступа этому ресурсу не требуется.

Письмо Роскомнадзора

Решение по делу № 2-1373/2017 ~ М-1517/2017 принимал судья Денис Симшин. Оно вступило в силу в январе 2018 г. В нем говорится о возможности скачивания с этого сайта «программы браузера-анонимайзера для последующего посещения сайтов, на которых размещены материалы, включенные в Федеральный список экстремистских материалов».

О нависшей над Tor угрозе блокировки по всей России впервые стало известно еще в начале декабря 2021 г. Как сообщала тогда «Роскомсвобода», некоторые крупные мобильные операторы по неустановленным причинам стали блокировать Tor, хотя предписаний к этому никаких не поступало.

Эксперты «Роскомсвободы» выяснили, что в числе первых к блокировке Tor приступил московский филиал «Ростелекома». К нему в дальнейшем подключился и оператор МТС.

Единственное упоминание сайта Tor Project в реестре Роскомнадзора

По информации Telegram-канала GlobalCheck, блокировка ведется при помощи так называемых «технических средств противодействия угрозам» (ТСПУ). Это специальные устройства, установленные Роскомнадзором на оборудовании операторов связи и интернет-провайдеров в рамках «закона Яровой». Сами операторы доступа к ним не имеют.

Метод борьбы #3. Блокировка всех «лишних» сетевых протоколов

Такой метод применяется в закрытом и консервативном Туркменистане, где IT-инфраструктуре и связь с внешним миром уделяется минимум внимания (в отличии от Китая), а уровень интернет-цензуры лишь совсем немного уступает Северной Корее. В абзац ниже трудно поверить, но информацию в нем подтверждают сразу несколько источников.

Из комментариев на linux.forum.org, habrahabr.ru и сайте «Роскомсвободы» можно выяснить, что в Туркмении в последние месяцы у некоторых пользователей тупо не работают множество сетевых протоколов необходимых для работы VPN и прочих анонимайзеров: OpenVPN, PPTP, L2TP, IPsec, Tor. А некоторые провайдеры заблокировали SSH и HTTPS.

Преимущества ТОР

Применение браузера Тор характеризуется следующими положительными нюансами:

- при отключённых java и flash обеспечивается максимальная конфиденциальность;

- увеличение быстроты загрузки файлов и веб-страниц, когда скорость интернет-подключения небольшая;

- обеспечение защиты от сайтов и файлов, способных наносить вред;

- возможность переходить на заблокированные сайты;

- легко скачивать и настраивать;

- очень высокий уровень защиты от перехвата данных, прослушивания, перенаправления информации;

- минимальный объём занимаемого места на ПК, смартфонах, планшетах;

- смена IP при каждом новом входе в Сеть.

Настройка Tor-мостов (Tor bridges)

Мосты Tor — особые ретранслирующие узлы сети Tor. Отличаются от обычных узлов (нодов), участвующих в цепочке соединения, тем, что имеют закрытый статус. То есть исключены из общедоступных (опубликованных) списков. Используются для обхода блокирования провайдером Тоr-сети.

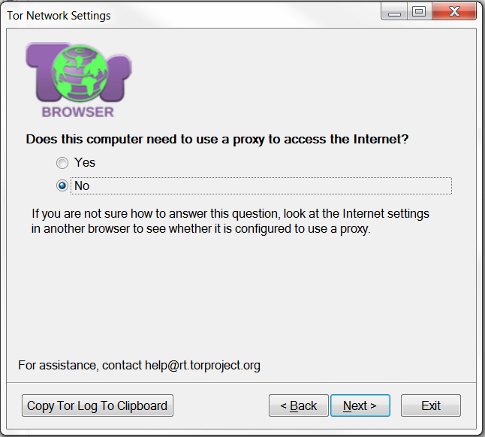

Если Tor не запущен, нажмите «configure» в главном окне и пропустите фазу прокси.

Рисунок 1 и 2. Пропускаем фазу настройки прокси

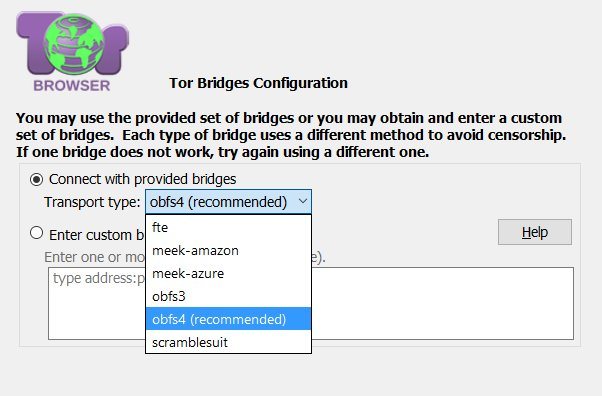

Затем нажмите «Yes» на следующем экране и выберите «obfs4» как тип по умолчанию.

Рисунок 3 и 4. Выбираем obfs4

Если браузер запущен, нужно выполнить следующую последовательность. Нажать на значок лука.

Рисунок 5. Нажимаем на значок лука

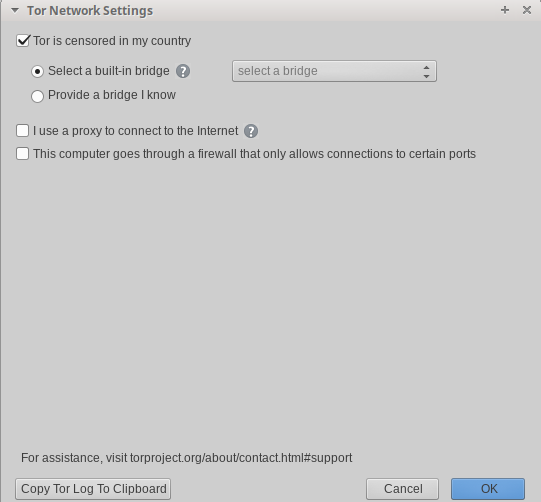

Затем выберите «Tor is censored in my country» (Tor запрещен в моей стране).

Рисунок 6. «Tor запрещен в моей стране»

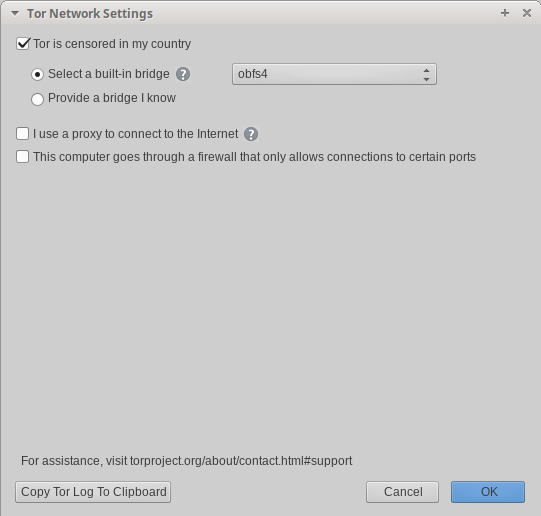

Затем также выберите «obfs4».

Рисунок 7. Выбираем «obfs4»

После всех этих действий кому бы то ни было будет сложно идентифицировать, что вы используете Tor.

Чем известен Tor

Защищенная анонимная сеть серверов была разработкой группы ученых из MIT, относящихся к проекту Free Haven. Федеральный заказ от ВМС и Управления Перспективных Разработок Министерства Обороны США (DARPA) стал известен широкой общественности в 1999 году, когда для тестирования был опубликован исходный код. История браузера начинается именно отсюда:

- 2002 г. — началось развертывание TOR (The Onion Routing);

- конец 2003 г. — установлено свыше 10 децентрализованных узлов в США и Германии;

- 2004 г. — переход финансирования проекта к организации EFF (Electronic Frontier Foundation);

- 2006 г. — создание некоммерческой компании Tor Project;

- 2008 г. — выход первой итерации Tor Browser;

- 2016 г. — количество узлов внутренней сети в мире превышает 7000.

На сегодня браузер Tor — одно из луших решений для обхода блокировок и доступа к небезопасным сайтам. Человек, использующий этот сервис, защищен от отслеживания почти полностью при внимательном к этому подходе.

Тайминг-Атака на TOR

Для начала советую прочитать цикл статей про тайминг атаки, одна статей которого посвещенна TOR-у: Анонимные сети и timing атаки: Tor. Хотя… гм… описанно все там довольно сумбурно.

Чесно говоря не знаю, как это объяснить понятно. Но все же попробую. Суть данной атаки заключается в том, что можно вычислить пользователя который передает большое колличество данных через сеть TOR, к примеру качает что то с торрентов, либо скачивает крупный файл.

Представьте, вы, используя TOR, качаете что-либо с торрентов. Этим самым вы забиваете свой канал, а также каналы между нодами. Предлагаемый способ помогает установить какие сервера в данный момент нагружены и по-очереди дойти от получателя до отправителя.

Но, для выполнения данной атаки, необходимо стечение кучи обстоятельств. Главным из которых является то, что отправителю необходимо нагружать канал. Вобщем-то это атака относится к разряду «лабораторных» и на практике она практически не реализуема.

Достаточно запомнить правило:

Нет, конечно, теперь вы можете заявить — «TOR не анонимен!», но каждый человек — сам кузнец своего счастья. Нужно всего лишь выполнять некоторые меры для собственной защиты. К примеру вы же не выпрыгиваете из автомобиля на полном ходу, а руководствуетесь элементарными правилами безопасности.

Что такое Tor

Система Tor (The Onion Router) представляет собой разветвленную систему серверов, необходимых для поддержки так называемой «луковой маршрутизации». Это специальная технология анонимного обмена информацией через компьютерную сеть.

Другими словами, при помощи Tor пользователь может заниматься веб-серфингом в режиме полной анонимности и открывать любые заблокированные в России сайты. Кроме того, Tor надежно защищает пользовательский трафик от анализа.

Работу сети Tor обеспечивают узлы (серверы, relays) четырех типов: входные (Guard), посредники (Middle), выходные (Exit) и мосты (Bridge).

Сергей Белостоцкий, владелец продукта PIX BI: BI-системы — это не роскошь, а норма как для крупного бизнеса, так и для СМБ

Маркет

Входные и выходные узлы, как следует из их названия, являются начальной и конечной точками в маршруте пользовательского трафика, проходящего через сеть Tor.

Узлы-посредники занимаются тем, что «перебрасываются» трафиком друг с другом, прежде чем тот покинет сеть. Это необходимо для того, чтобы сделать источник трафика максимально неочевидным для тех, кто пожелает его отследить.

Проект Tor регулярно обновляется и дополняется новыми функциями, в том числе и помогающими обходить блокировки самого Tor. Один из таких апдейтов, как сообщал CNews, вышел в июле 2021 г.

Технология, лежащая в основе Tor, была разработана ВМС США для шифрования военных коммуникаций, но впоследствии приобрела статус открытого проекта, доступного всем желающим. CNews писал, что основная часть средств на развитие Tor поступала от правительства США, а также от Пентагона. В конце 2015 г. проект стал принимать пользовательские пожертвования, чтобы ослабить финансовую зависимость от американских властей.

TOR – что это такое, преимущества и недостатки технологии

TOR представляет собой тандем современной версии Mozilla Firefox и программного обеспечения с акцентом на приватность. Программа является бесплатной, позволяет эффективно обходить цензуру в сети. Сеть браузера состоит из множества серверов, разбросанных по всему миру, которыми управляют волонтеры.

Анонимность обеспечивается путем соединения с тремя ретрансляторами, каждый из которых является зашифрованным. В результате вычислить путь от движения информации от получателя к отправителю становится невозможно.

При использовании TOR задействуется другой IP-адрес, который зачастую принадлежит другой стране. При этом IP-адрес является скрытым от сайтов, которые посещает пользователь. Дополнительной мерой безопасности является шифровка посещаемых сайтов от посторонних лиц, которые могут перехватить движение трафика.

Это сводит риск слежки онлайн к нулю. Так же TOR позволяет обходить интернет-фильтры. Пользователю становятся доступны сайты и ресурсы, которые ранее были недоступны из-за блокировки внутри страны.

Преимущества использования:

- защита от слежки, которая может представлять угрозу конфиденциальности;

- отсутствие встроенных систем слежки за пользователем;

- простота системы, даже неопытный пользователь легко справится с программой;

- технология не извлекает выгоды из данных пользователя;

- браузер рекомендуется многими экспертами безопасности;

- динамичность программы – запускать ее можно с любого типа носителя, включая портативный;

- браузер блокирует все функции сети, которые могут угрожать безопасности.

Использование TOR не лишено недостатков. Главным из которых считается низкая скорость загрузки. При этом пользователь является ограниченным в возможностях использования всех функций некоторых из ресурсов.

Что такое Тор браузер и луковая маршрутизация?

Решая скачать тор браузер с разных ресурсов, но, прежде всего с проверенного — с официального сайта, стоит изначально понять, что это популярный инструмент для повышенной приватности. В переводе с английского аббревиатура The Onion Router — ТОР. Реже его называют Лук. По своей форме, если верить вики, браузер с открытым кодом для того чтобы наладить луковую маршрутизацию. Работает на основе прокси-серверов для установки автономного соединения. Используя его, можно также обойти блокировку телеграм, а судя с последними изменениями в нашей стране такая программа понадобиться многим и для разных сайтов.

Популярный tor browser защищён от прослушки, поэтому используется во многих странах с правительственным ограниченным доступом в сеть.

Браузер часто называют волонтерским продуктом, хотя интересно посмотреть, как изменялось финансирование его разработки со временем.

Средства, вложенные в разработку браузера луковичной маршрутизации

| Год | Сумма (млрд. долларов) | Источник |

|---|---|---|

| 2007 | 0,45 | 85% — правительство США |

| 2013 | 2,87 | До 5% от частных фондов и корпораций |

| 2015 | 3,28 | Первые пожертвования от частных лиц |

| 2017 | 4,13 | Более половины суммы — гранты от Правительства США; 15% — международные правительственные институты. |

Метод борьбы #4. Отключение страны от интернета

Нет интернета — нет Vpn и Tor;-) Такой метод пока применяется только в Северной Корее, где для доступа во всемирную паутину нужны веский повод и личное разрешение главы государства, а для широких масс предусмотрена внутренняя сеть Кванмён.

А можно ли вот так просто взять и отключить от интернета страну, в которой уже есть десятки миллионов интернет пользователей?

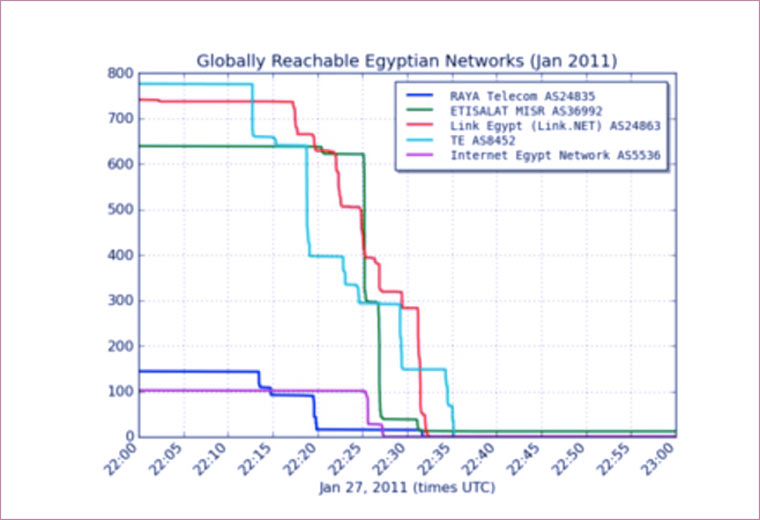

Такой случай был 27-28 января 2011 года в Египте (население страны около 80 миллионов, проникновение интернета на тот момент 25%). Правительство просто поочередно позвонило всем провайдерам интернета и мобильной связи с просьбой отключить интернет.

На графике времени исчезновения из сети египетских провайдеров наглядно видно, что весь процесс занял около полутора часов. В рабочем состоянии остался только один провайдер, который обеспечивал работоспособность фондовой биржи и серверов для государственных нужд.

Также случаи внезапного временного отключения целой страны от интернета имели место быть в Ливии, Сирии (результат хакерской атаки на крупнейшего провайдера страны) и Судане.

Как пользоваться Тор на компьютере

В случае с ПК ситуация иная, ведь веб-проводник имеет другой принцип установки и настройки. Перед тем как пользоваться Тор браузером на Виндовс, изучите эту инструкцию и следуйте рекомендациям.

Алгоритм действий такой:

- Дождитесь, пока файл загрузится, выберите язык установки и место, куда будет установлена программа.

- Подождите завершения инсталляции приложения.

Войдите в приложение и жмите на кнопку Соединиться или Настроить. Второй вариант актуален, если Тор запрещен в стране (к примеру, для Китая, Турции или Египта).

После нажатия на кнопку соединить дождитесь, пока зеленый индикатор не дойдет до конца.

Жмите на изображение земного шара слева вверху, чтобы почитать об особенностях веб-проводника и как использовать Tor браузер. В этом разделе указаны новинки версии, особенности приватности, параметры безопасности, рекомендации и другие моменты.

После установки веб-проводника необходимые настройки безопасности уже установлены. Это позволяет сразу пользоваться браузером Тор.

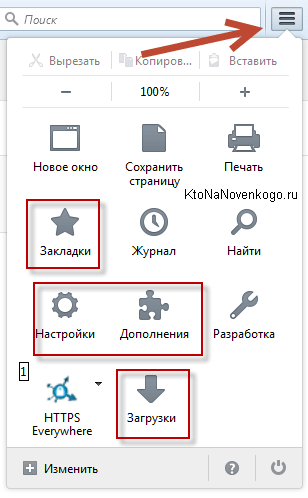

При желании можно внести дополнительные изменения через меню. Для входа в него жмите на три полоски справа вверху.

Там перейдите в раздел Настройки и по желанию сделайте Tor веб-проводником по умолчанию. Здесь же можно задать другие параметры:

Установить мост для работы в странах, где браузер заблокирован.

Поменять настройки производительности.

Изменить правила автоматических обновлений.

Для дополнительной защиты перейдите в раздел Дополнения и включите следующие функции:

- HTTPS Everywhere. После включения этой опции сеть будет шифроваться везде, где это возможно.

- NoScript. Включение функции гарантирует максимальную защиту от уязвимостей разных сриптов. Приложение разрешает только активное содержимое для проверенных доменов.

После внесения настроек можно пользоваться Tor. Для дополнительной защиты не рекомендуется открывать в браузере торренты, скачивать и открывать другие файлы. В таком случае имеется риск раскрытия IP адреса, что снижает уровень конфиденциальности.

Метод борьбы 5. Штрафы

Некоторые страны применяют блокировку серверов по IP и фильтрацию трафика совместно с легким психологическим давлением.

В августе 2016 года появилась новость о том, что в ОАЭ за использование VPN теперь будут назначать тюремные сроки и штрафовать на сумму до полумиллиона долларов. Но о реальном применение этого закона информации найти не удалось.

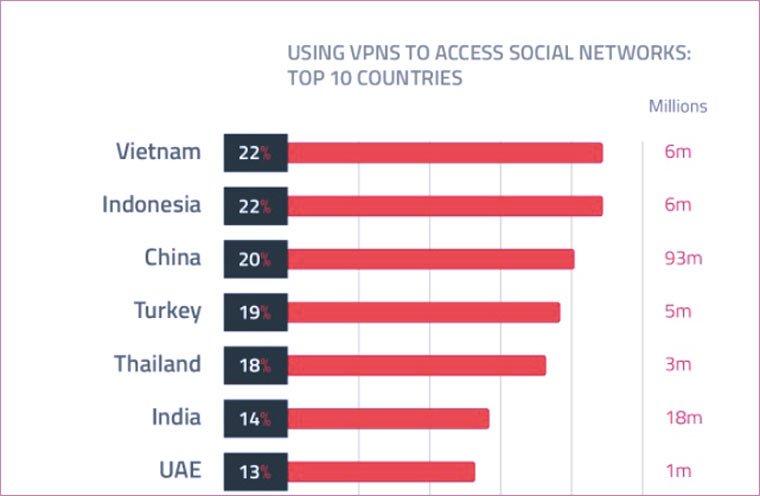

В феврале 2017 года в Китае началась массовая 14-месячная кампания против VPN, а в марте были введены штрафы в размере до 15 тысяч юаней ($2000) за использование этой технологии без государственной лицензии. Как они будут штрафовать 100 миллионов человек представить несколько затруднительно:-)

Как пользоваться Тор браузером

Для начала скачайте Тор с официального сайта, далее произведите установку:

Выберите язык.

Укажите директорию установки.

Нажмите «Готово».

Как только браузер запустится нажмите кнопку «Соединиться». Если вы хотите произвести какие-либо настройки, то нажмите кнопку «Настроить» (настройкой должен заниматься только продвинутый пользователь).

Как только соединение произойдет, откроется браузер, он очень похож на Mozilla Firefox. Чтобы убедиться в своей анонимности, посмотрите на ваш IP адрес, он будет другим. Не забываете о сохранении анонимности. Если вы, используя Тор, посетите свою страницу в социальной сети, то фактически разоблачите себя.

Теперь вы имеете представление о Тор браузере, знаете, что это такое и как пользоваться этим инструментом. Используйте эту технологию и анонимность вам будет гарантирована!

Резюме

TOR браузер – проверенное годами средство анонимизации и защиты в сети, которое представляет высокий уровень безопасности абсолютно бесплатно. Того уровня конфиденциальности, который дает Тор вполне достаточно, чтобы ваши данные нигде не фиксировались, вы обходили блокировки и цензуру в сети.

В то же время, это не панацея, которая защищает на все 100%, поэтому для усиления защиты до максимального уровня, рекомендуется использовать TOR в сочетании с VPN.

Денис HyipHunter Князев

Создатель блога. Частный инвестор. Зарабатываю в высокодоходных инвестиционных проектах с 2014 года.

Рекомендую прочитать и другие статьи:

- 1517

NordVPN – Отзывы и подробный обзор сервиса НордВПН

- 274

Реферальная программа: что это и зачем она нужна?

- 9985

Мошенничество в интернете: виды и схемы

- 369

Биржа фриланса ВоркЗилла – отзывы и обзор Work Zilla com | Как заработать

- 5787

Менеджер паролей KeePassX. Храним пароли правильно и зашифровано

- 7831

Как сделать скриншот на компьютере и мобильном устройстве

Как используют Tor на практике

Луковая маршрутизация позволила создавать соответствующие сайты. Они имеют псевдодоменную зону .onion и из-за многократного шифрования запросов реальное местоположение таких ресурсов вычислить сложно. Именно эти сайты легли в основу современного Даркнета — анонимного интернета.

Tor, благодаря простоте установки и отсутствию сложных настроек, стал основным браузером для выхода в Даркнет, поиска запрещенного контента, услуг и товаров. Но, вопреки сложившемуся мнению, он используется не только преступниками.

Обычные сайты он тоже открывает. Браузер Tor используют люди, любящие приватность. Он позволяет обойти региональные ограничения ресурсов за счет сокрытия местоположения пользователя и не делится данными ни с кем, особенно с рекламными трекерами.

На данный момент на законодательном уровне нет запретов для использования обычными пользователями браузера Tor и подобных ресурсов. Однако инициативы о запрете пользования средствами доступа к запрещенным на российской территории сайтам и контенту регулярно возникают, и вполне вероятно, что вскоре появится новая правовая норма.

Как пользоваться Тор-браузером

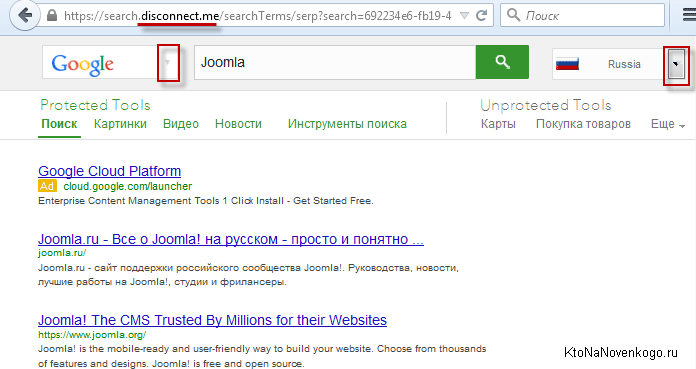

При первой загрузке браузера вам тут же предлагается использовать для поиска анонимайзер по адресу disconnect.me. Собственно, именно этот сервис и будет использоваться как « » в этом браузере (изменить сие можно в настройках), Т.е. при вводе запроса на вновь открытых вкладках браузера или при его вводе через адресную строку на любой вкладке будет открываться анонимизатор disconnect.me с результатами поиска.

Поиск же ведется фактически Гуглом (можно выбрать из настроек в верхней панели сервиса — см. скриншот ниже), но никаких следов того, кто именно вел поиск, не остается (помните я писал про то, что , но на самом деле окончательно ничего удалить нельзя, поэтому тем кто озабочен анонимностью нужно помнить об этом).

Не забудьте также выбрать и язык поиска (в верхней панели окна disconnect.me справа), ибо благодаря анонимазатору Google не сможет распознать предпочитаемый вами язык автоматически. Хотя, выбирая, например, русский вы в какой-то мере приоткрываете завесу тайны вашего инкогнито для этой поисковой системы. Но тут нужно идти на компромисс — либо удобство, либо паранойя.

Лично я выбрал вариант «Нет», ибо удобство для меня важнее, да и не владею я кроме русского никакими другими языками. Увы и ах.

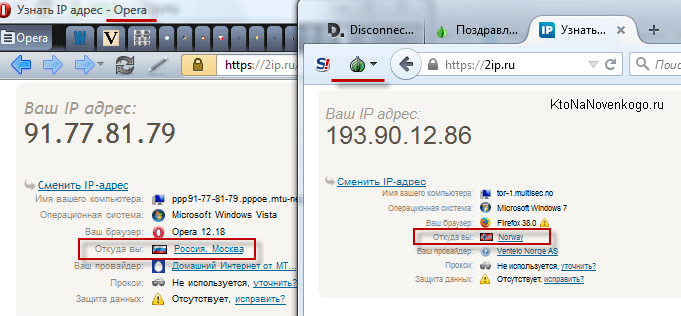

Кстати, можете сами проверить, что вас действительно «зашифровали». Для этого достаточно будет зайти из любого другого браузера на сайт, а потом тоже самое сделать из-под Тора. Как видите, TOR подменяет (я стал знойным норвегом) и это только малая толика защиты вашей анонимности.

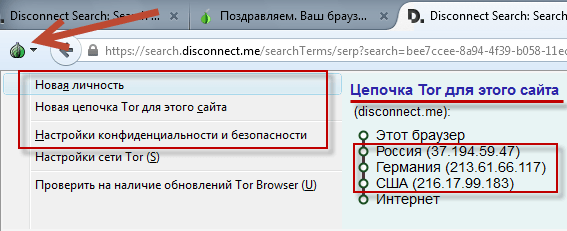

Кстати, если кликнуть по луковице слева от адресной строки, то можно будет увидеть ту самую цепочку из трех узлов (прокси), которая отделяет ваш компьютер от того сайта, куда вы заходите (про луковичную маршрутизацию я писал чуть выше):

При желании эту цепочку узлов можно поменять. Можно поменять и вашу «выдуманную браузером личность», если текущая вам не по вкусу. Правда, при этом будут закрыты все открытые в Tor вкладки и он будет автоматически перегружен.

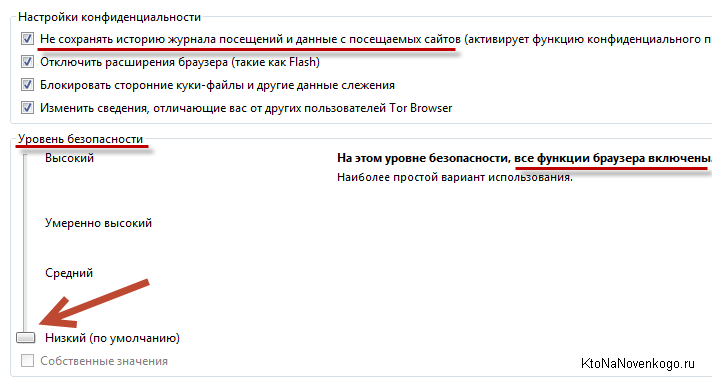

Тут же можно будет получить доступ к настройкам безопасности:

По умолчанию, все настройки конфиденциальности (анонимности включены), но уровень безопасности находится на самом низком уровне по причине того, что только в этом случае вам будут доступны все функции этого браузера. При установке настроек безопасности Тор-браузера в положение «высокий» целая куча функций браузера будет доступна только после принудительной их активации (т.е. по умолчанию все отключено). Для меня это перебор, поэтому я оставил все как и было, но вы можете выбрать что-то посередине (компромисс).

В остальном же Tor Browser похож на Mozilla Firefox, ибо по сути собран на его основе. Это хорошо будет видно, когда вы зайдете в настройки (кликнув по кнопке с тремя горизонтальными чертами в правом верхнем углу):

Удачи вам! До скорых встреч на страницах блога сайт

Вам может быть интересно

История поиска и просмотров в Яндексе — как ее открыть и посмотреть, а при необходимости очистить или удалить Инкогнито — что это такое и как включить режим инкогнито в Яндекс браузере и Гугл Хроме

Инкогнито — что это такое и как включить режим инкогнито в Яндекс браузере и Гугл Хроме

Как сделать главную страницу Яндекса или Гугла стартовой, а также любую страницу (например, эту) установить как домашнюю

Метод борьбы #2. Интеллектуальная система анализа и блокировки трафика

В Китае вопросами интернет-цензуры озаботились еще в конце 90-х и в 2003 году создали «Золотой щит» для тотального контроля за информацией в интернете. С тех пор «Великий китайский фаервол» стал сложной и многофункциональной системой.

Благодаря уникальной технологии анализа трафика DPI (Deep Packet Inspection) «Золотой щит» умеет (не всегда) определять VPN/Tor трафик и блокировать канал связи по которому он передаётся и при этом делать исключения для владельцев лицензии на использование VPN от Министерства промышленности и информатизации.

Но эта технология несовершенна, как и весь «Золотой щит». С 2012 года периодически появляются новости о массовой блокировке VPN-провайдеров в Китае, но у местного населения до сих пор есть возможность посещать запрещённые сайты.

Дело в том, что через несколько дней после таких происшествий появляются сообщения о том, что кто-то из VPN-провайдеров уже придумал новый способ маскировки от DPI и снова работает.

Такая оперативность вполне оправдана. Ведь рынок в 90 миллионов китайских пользователей VPN (2014 год) стоит того, чтобы за него бороться.

Как работать с браузером Тор – основные принципы и механизмы

В сущности, сеть Tor включает в себя десятки тысяч серверов, разбросанных по всему земному шару и управляемых волонтерами. При создании каждого соединения из сети отбираются три передающих узла Тор, и ваше подключение к сети организовывается через них. Каждый из фрагментов сети подвергается такому шифрованию, чтобы передающим ретрансляторам не был известен полный маршрут сетевой информации от отправляющего узла к принимающему.

При использовании браузера Тор веб-соединение генерируется с дискретного IP-адреса, часто расположенного в другом государстве. Таким образом Тору удается скрыть ваш IP-шник от веб-ресурсов, на которые вы заходите. Аналогичным образом, веб-сайты скрываются от третьих лиц, способных осуществлять перехват сетевого трафика.

Так как Tor’у удается скрыть связь между вами и веб-ресурсами, это предоставляет вам возможность свободно путешествовать по сети, не опасаясь слежки в онлайне. Утилита вдобавок представляет собой пользу при обходе онлайн-фильтров. Вы вполне сможете посещать ресурсы, недоступные вследствие блокировок, и осуществлять публикацию своих данных на таких веб-сайтах.

Вывод

Использование Тор не является незаконным. Браузер Tor предоставляет пользователям анонимный доступ к бесплатному интернету. Как и во всем, этот доступ может быть использован как в хорошем, так и в плохом смысле. В конце концов, Тор также позволяет людям посещать криминальные сайты и рынки в темной паутине. Несмотря на это, он предлагает важный и адекватный вариант анонимного распространения важной информации. И не должен быть запрещен!

Короче говоря, с юридической точки зрения вы можете использовать Tor без каких-либо последствий, если то, что вы делаете в Интернете, не противоречит закону вашей страны.

голоса

Рейтинг статьи